Protokoll-Showdown: PPTP gegen OpenVPN

Während die meisten Menschen davon ausgehen, dass der Preis der wichtigste Faktor bei der Auswahl eines VPN-Anbieters ist, ist es auch wichtig, die Stärke der verfügbaren Sicherheitsprotokolle zu berücksichtigen – für jeden Dienst. Zwei der beliebtesten Technologien, die VPN-Anbieter anbieten, sind PPTP und OpenVPN.

Ohne die Stärken und Schwächen jeder Technologie zu verstehen, ist es jedoch schwierig, einen Dienst auszuwählen, der die höchste Sicherheit bietet. Das Letzte, was jemand möchte, ist, dass seine Daten von völlig Fremden abgefangen und gelesen werden.

Benutzer sollten Sicherheitsprotokolle jedoch nicht als selbstverständlich betrachten. Nicht alle Sicherheitsprotokolle wurden gleichermaßen erstellt, und einige enthalten Fehler, die Sie zweimal über das Vertrauen in eine VPN-Verbindung nachdenken lassen. Leider sind die Dinge in Bezug auf die Sicherheit von PPTP und OpenVPN nicht so schwarzweiß.

Bestimmte Algorithmen sind schwächer als andere, und obwohl sie online immer noch einen gewissen Schutz bieten, ist es nicht ratsam, sie zu verwenden, es sei denn, sie sind Ihre einzige Option.

PPTP verstehen

PPTP (Point-to-Point-Tunneling-Protokoll) wird fast immer von der überwiegenden Mehrheit der VPN-Anbieter angeboten. In der Tat werden Sie feststellen, dass auf vielen Betriebssystemen – wie z. B. Microsoft Windows – eine PPTP-Anwendung vorinstalliert ist. PPTP ist eine attraktive Option, da es im Allgemeinen einfacher einzurichten ist als andere Protokolle, was es bei unerfahrenen Benutzern und Freaks beliebt macht.

© Sonos

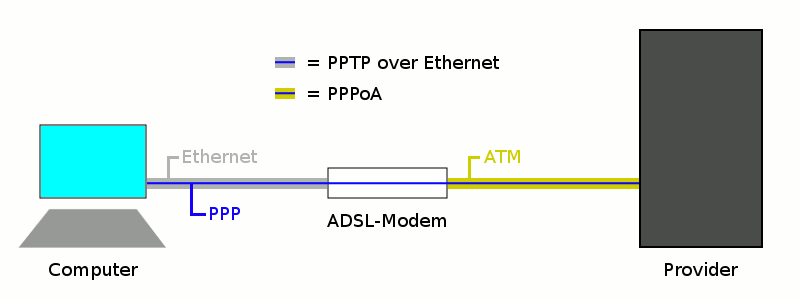

PPTP wurde ursprünglich von einem von Microsoft geführten Konsortium gegründet und hat seine Wurzeln in der DFÜ-Ära der Internet-Technologie, die während der Veröffentlichung von Windows 95 ans Licht kam. Um VPN-Tunnelverbindungen zu vereinfachen, verwendet PPTP TCP (Transmission Control Protocol) über a GRE-Tunnel (Generic Routing Encapsulation) am TCP-Port 1723.

Es ist jedoch unglaublich wichtig zu beachten, dass GRE nicht als sicheres Übertragungsmedium angesehen wird, da es keine Verschlüsselungstechnologien wie IPsec verwendet. Obwohl GRE selbst keine Verschlüsselungsdienste bereitstellt, sichert PPTP Daten mit 128-Bit-Verschlüsselung.

Das klingt zunächst gut, aber verstehen Sie, dass die in PPTP verwendete 128-Bit-Verschlüsselung allgemein als schwache Tunneloption angesehen wird.

PPTP-Sicherheitslücken

PPTP bietet eine kleine Art des Schutzes, indem Ihre Daten zuerst verschlüsselt werden, bevor sie über das öffentliche Internet gesendet werden. Es gibt jedoch einige Sicherheitslücken, die die meisten Menschen dazu veranlassen, andere Sicherheitsalgorithmen zu bevorzugen. Die meisten Fehler und Schwachstellen hängen mit dem zugrunde liegenden PPP-Code (Point-to-Point Protocol) zusammen.

Wenn eine Organisation wie die NSA über die Mittel verfügt, um Daten zu erfassen, die durch das öffentliche Internet fließen, können Sie darauf wetten, dass sie über die Mittel verfügen, Daten zu entschlüsseln, um die in GRE enthaltenen Informationen zu lesen. Angesichts der Tatsache, dass die Sicherheitslücken von PPTP alt und bekannt sind, ist es nicht verwunderlich, dass die NSA die PPTP-Verschlüsselung aufheben kann.

Ein Teil der mit PPTP verbundenen Schwachstellen ist jedoch tatsächlich in den Authentifizierungsmechanismen wie MS-CHAP und MS-CHAPv2 enthalten.

Der Grund, warum so viele Menschen – trotz seiner Schwachstellen – davon angezogen werden, ist, dass es auf nahezu jedem Betriebssystem verfügbar ist, einfach zu bedienen ist, keine zusätzliche Software installiert werden muss, keinen unangemessenen Overhead verursacht und eine relativ schnelle VPN-Technologie ist.

Obwohl viele der früheren Authentifizierungsprobleme behoben wurden, bleibt PPTP ein Protokoll, das vermieden werden sollte. Microsoft hat einen Patch für den MS-CHAPv2-Fehler veröffentlicht (der zu einer uneingeschränkten Möglichkeit führte, Daten mithilfe der PEAP-Authentifizierung zu entschlüsseln). Es wird jedoch weiterhin empfohlen, dass Benutzer sich an andere Protokolle wie L2TP / IPsec wenden.

Denken Sie daran, dass bei der Auswahl von VPN-Technologien eine Unze Prävention ein Pfund Heilung wert ist.

Es gibt so viele Faktoren, die außerhalb unseres Kontrollbereichs liegen. Sie sollten sich daher immer für Technologien entscheiden, von denen bekannt ist, dass sie sicher sind. Auch wenn es sich um triviale Informationen handelt, haben wir ein Recht auf Privatsphäre und unsere Daten sollten nicht in die Hände der Regierung oder eines Hackers gelangen. Versuchen Sie daher, PPTP wie die Pest zu vermeiden – es sei denn, Sie haben wirklich keine anderen Optionen zum Sichern von Daten.

Stattdessen ist OpenVPN eine viel bessere Wahl.

OpenVPN verstehen

Umgekehrt wird OpenVPN als viel sicherere Technologie angesehen. Es verwendet Technologien wie OpenSSL und SSL / TLSv1 auf Port 443. Beachten Sie jedoch, dass es durchaus möglich ist, den Netzwerkverkehr zu verschleiern, indem OpenVPN-Tunnel über einen anderen Port gesendet werden. Port 443 ist derselbe Port, der für gesicherten HTTPS-Verkehr verwendet wird. Daher wird es für Dritte sehr schwierig zu bemerken, dass OpenVPN-Verkehr kein HTTPS-Verkehr ohne DPI ist (Deep Packet Inspection)..

Da die meisten ISPs und Netzwerke für sichere Webübertragungen auf HTTPS angewiesen sind, ist es für sie nahezu unmöglich, OpenVPN-Verbindungen zu blockieren, die Port 443 verwenden – dies ist einfach nicht möglich. OpenVPN hat auch den Vorteil, Open Source-Software zu sein, was bedeutet, dass der Quellcode offen verfügbar ist, sodass er von Dritten eingesehen werden kann.

Darüber hinaus muss OpenVPN nicht nur TCP als Transportprotokoll verwenden. Es kann tatsächlich UDP-Verbindungen nutzen, die für Streaming-Anwendungen (z. B. Video) im Allgemeinen schneller und besser sind, da sie keine Bestätigungen oder Fensterfunktionen wie TCP verwenden.

Es mag sein, dass PPTP ein schnelles VPN-Protokoll mit geringem Overhead ist, aber OpenVPN ist flexibler, da es fein abgestimmt werden kann, um geringere Latenzzeiten einzuführen – ohne die mit PPTP verbundenen schrecklichen Sicherheitsprobleme. Darüber hinaus bietet es den zusätzlichen Vorteil, dass im Gegensatz zu PPTP ein viel stärkerer Verschlüsselungsalgorithmus verwendet wird.

AES-256-Funktionen

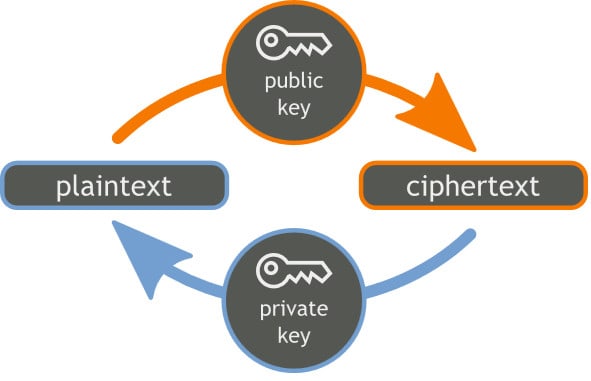

OpenVPN kann die AES-256-Verschlüsselung verwenden, eine der stärksten Verschlüsselungsmethoden der Welt. Tatsächlich kann es immer noch nicht gebrochen oder geknackt werden. Es ist davon auszugehen, dass die Technologie eines Tages weit in der Zukunft weit genug voranschreiten wird, um AES-256 zu brechen. Aufgrund der schieren Anzahl eindeutiger Schlüssel sind wir jedoch weit davon entfernt, AES-256 zu knacken.

Wie der Name schon sagt, enthält der AES-256-Schlüssel 256 Bit oder 2 ^ 256. Dadurch werden 1.1579208924e + 77 eindeutige Schlüssel erstellt, eine Zahl, die für die meisten Menschen unergründlich ist.

Selbst Regierungen und große Organisationen verfügen einfach nicht über die Rechenleistung, die erforderlich ist, um einen so langen Schlüssel zu knacken. Wenn also Daten mit AES-256 gesichert werden, können Sie beruhigt davon ausgehen, dass niemand auf dem Planeten sie lesen kann.

OpenVPN Nachteile

Einer der größten Nachteile von OpenVPN ist, dass es nicht immer als Option für nicht technische Benutzer verfügbar ist. Sie sehen, es ist etwas schwieriger einzurichten und zu konfigurieren.

Und da es bei den meisten Betriebssystemen nicht standardmäßig angeboten wird, müssen Benutzer normalerweise zuerst einen OpenVPN-Client herunterladen. Darüber hinaus kann OpenVPN tatsächlich etwas langsamer sein als andere Verbindungsoptionen wie L2TP / IPsec (und in einigen Fällen sogar PPTP)..

OpenVPN vs PPTP Geschwindigkeit & Latenz

Auch wenn OpenVPN etwas langsamer sein kann, lassen Sie sich dadurch nicht zur Verwendung von PPTP bewegen. OpenVPN fügt einer Verbindung keinen unangemessenen Overhead oder keine unangemessene Latenz hinzu, solange Ihr Computer und Ihre Internetverbindung nach heutigen Maßstäben angemessen sind.

Außerdem sollten die meisten Benutzer, die den geringen Speicher- und Verarbeitungsaufwand von ihrem Computer oder Mobilgerät entfernen möchten, ihre VPN-Verbindung am Router beenden. Auf diese Weise erledigt der Router alle Anstrengungen zur Datenverschlüsselung und -entschlüsselung.

Dazu benötigt ein Benutzer lediglich einen Router, der mit DD-WRT- oder Tomato-Firmware geflasht wurde.

Fazit

Der wichtigste Aspekt, den Sie berücksichtigen sollten, ist, die Verwendung von PPTP immer zu vermeiden. Es mag sich im Vergleich zum Einrichten eines OpenVPN-Clients etwas schwieriger anfühlen, aber versuchen Sie, den Weg des geringsten Widerstands nicht einzuschlagen. Internetsicherheit ist keine lachende Angelegenheit, und die Verwendung eines minderwertigen Sicherheitsprotokolls kann die Integrität persönlicher Informationen leicht beeinträchtigen.

Auch wenn das Einrichten von OpenVPN etwas mehr Arbeit erfordert, da Sie wahrscheinlich einen zusätzlichen Client herunterladen müssen, überwiegen die Vorteile bei weitem den geringen zusätzlichen Aufwand für die Einrichtung des Tunnels. Auch wenn Sie technisch nicht zu geneigt sind, verfügen die meisten VPN-Anbieter über Anleitungen, die den schrittweisen Konfigurationsprozess mit Screenshots veranschaulichen, um die Angelegenheit zu vereinfachen.

In unserem ExpressVPN-Test finden Sie ein Beispiel für einen benutzerfreundlichen Dienst. Denken Sie zum Schluss daran, dass Sie OpenVPN anstelle von PPTP immer verwenden sollten, um mehr Sicherheit und Sicherheit zu gewährleisten.