如何看纸牌屋

无论是预言还是游乐设施的镜子,都没有电视节目能像纸牌屋那样反映出美国的政治体系。弗兰克·安德伍德(Frank Underwood)的弧线展现了真正令人恐惧的政治和权力意志.

纸牌屋可能不会再回来了,即使有的话。但是,由于已经有了五个赛季,仍然有很多《纸牌屋》狂热观看.

即将来临,我们将为您提供各种途径,以在线观看《纸牌屋》,并与弗兰克·安德伍德(Frank Underwood)一起进行白宫的社交之旅.

奈飞

观看《纸牌屋》的最明显方式是通过Netflix,因为这是原创节目。在许多方面,《纸牌屋》将Netflix不仅作为订阅服务,而且还是原始内容的制作者,都在地图上.

Netflix高级计划每月提供13.99美元,可同时在四个屏幕上观看和4K流媒体播放。与最近几年习惯的每月$ 11.99(相比之下)有所提高,但仍然是一笔不小的数目。嗯,无论如何,与观看《权力的游戏》的HBO订阅相比,它仍然便宜.

对于那些拥有较新电视的人来说,包含在4K中的价格将是值得的,因为从第二季开始,该分辨率就可以提供《纸牌屋》。到目前为止,对于那些对图像质量有高标准的人来说,这是最佳选择,因为此列表上的所有其他选项都不太可能提供4K.

Netflix也是全球性的,因此您不必担心无法在您所在的国家/地区访问它。克里米亚,朝鲜和叙利亚除外,但如果您在这些国家之一中,则可能无法查看此页面。为了谨慎起见(或在您感到好奇时),您可以阅读我们的指南,了解如何避开地理封锁.

VPN还具有开放特定国家/地区视频库的优势。自从它归Netflix所有以来,《纸牌屋》应该随处可见,但我们针对Netflix选择的最佳VPN都将帮助您访问其他内容.

在Blu-ray上购买

如果和我一样,如果您有兴趣拥有内容的实际副本,则可以随时购买Blu-ray系列。目前所有五个季节都可以使用,我敢保证即将发布完整的系列。每个版本还包括一个UltraViolet数字副本,因此您可以在任何地方观看.

当然,蓝光(像所有其他一样)是区域锁定的。这应该不会引起太大的问题,因为您选择的销售点很有可能会在您所在地区出售该副本.

如前所述,您将不会在这里获得4K。尽管该节目已从35mm胶片扫描到4K,但该节目目前仅以1080p的格式出现。该系列还没有可用的4K蓝光光盘,对于最新磁盘介质上的发行版,图腾调查可能还远远不够.

到目前为止,这是最昂贵的选择。每个赛季的费用约为25美元,与其他选择相比,这笔投资需要125美元。如果您已经有了Blu-ray唱片集,这将是不二之选.

激流

如果您不想花任何钱,可以随时下载《纸牌屋》,不过请注意,这并不完全合法。您将可以找到所有五个季节的下载文件,所有文件都以1080p分辨率下载。 Internet上某处可能有一个4K版本,但我还没有找到(NSA不是我要找的).

洪流视频的两个最佳网站是YIFY和1337X,但是您可以在此处查看洪流站点和搜索引擎的完整列表.

如前所述,您的信息不是私密的,无论是通过ISP还是NSA等美国情报机构提供的信息。他们将能够看到您在做什么。因此,最重要的是要了解什么是洪流以及如何保护自己.

第一步是VPN。 VPN使您可以访问可能被阻止的Torrent站点,并使IP私密性不受任何潜伏之害。您可以在我们的VPN指南中了解有关VPN的更多信息,如果有特殊需要,还可以阅读有关最佳torrent的VPN.

如果所有季节都下载,那么您将占用大量磁盘空间。快速浏览1337X可以看到,第五季以720p的.mp4格式占用了10GB的空间。因此,如果您打算进行种子下载,请确保有足够的空间来确保所有内容的安全。如果您没有,我们的最佳云存储服务指南可以帮助您找到适合媒体库的服务.

或者,您可以使用NAS设备在家中构建自己的云存储系统。我们概述了适用于家庭媒体的最佳个人云存储设备,它将为您指明正确的方向.

Plex

如果您选择洪流,那么您可能想知道在哪里可以观看所有这些视频,因为坐在办公桌前不是最佳条件。为解决此问题,我们建议使用Plex.

Plex是将您的计算机同步到其他设备的媒体服务器软件。使用该软件,您的机器就像媒体服务器一样,使您可以在任何可以下载Plex应用程序的地方流式传输内容.

在许多不同平台上的应用程序也支持Plex。它可以安装在iOS,Android,Roku等平台上,可轻松在PC上下载并在客厅观看。许多不同的NAS设备也可以运行Plex媒体服务器,这使向家庭媒体中心的迁移更具吸引力。.

Plex还允许您将所有内容整理到播放列表中,因此您无需费力就可以狂欢纸牌屋.

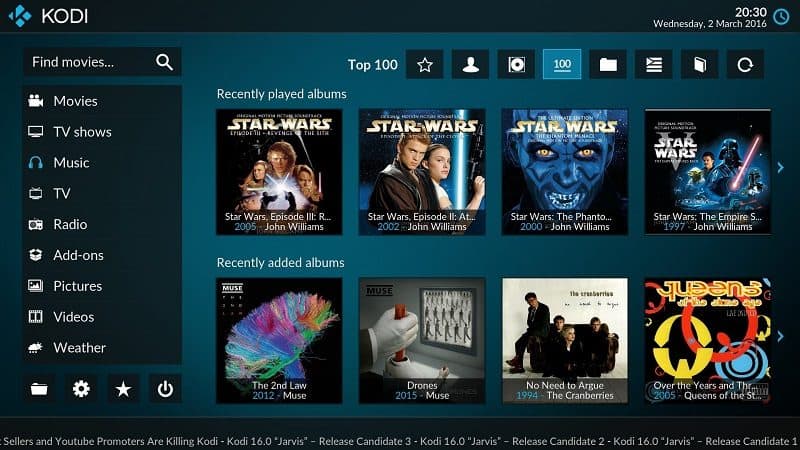

在Kodi上播放

Kodi将洪流带来的成本节省与流媒体的便利性结合在一起。使用Kodi,您可以播放1080p的纸牌屋的每一集。有点像Netflix减去4K,有吸引力的界面和每月的订阅费用。 Kodi几乎可以安装在任何东西上,甚至可以安装在Roku上,因此安装起来应该很轻松.

能够分发纸牌屋的能力得益于Kodi一个名为Covenant的非官方插件。这是一项山洪流媒体服务,可让您自动在线浏览大量商店,以查找所需内容。如果您想了解如何进行设置,请阅读我们的《公约》安装指南.

由于您仍在洪流中,因此隐私风险仍然是一个问题。您将需要设置VPN以保持IP私有。如果您正在寻找一个不错的选择,请查看我们关于Kodi的最佳VPN文章.

除《纸牌屋》外,《公约》还使您可以访问近乎无限量的电影和电视节目。唯一的缺点是您将没有像Plex或Netflix这样的用户友好界面来组织剧集。尽管如此,权衡还是值得的.

结论

弗兰克·安德伍德(Frank Underwood)到达顶峰的旅程很漫长,特别是65小时。好消息是,从法律到有问题的各种体验方式.

不管您选择什么选项,都将幸运地获得全高清分辨率。尽管Netflix凭借4K流技术在其他选项上略有优势,但1080p应该足以体验这个白宫恐怖故事.

你看过纸牌屋吗?让我们在下面的评论中知道,和往常一样,感谢您的阅读.