Տվյալների գաղտնիության օր 2015. Լավագույն մասնագետները մեկնաբանում են գաղտնիության խնդիրները (+ ինֆոգրաֆիկ)

Տվյալների հափշտակությունը բոլորի համար լուրջ խնդիր է և մեծ անհանգստություն ՝ Apple- ի նման Behemoths- ից մինչև սկսնակ ձեռնարկությունների և սպառողների համար: Վերջերս ԱՄՆ ռազմական սոցիալական լրատվամիջոցների հաշիվները կոտրվեցին, և գուցե նաև տեղյակ լինեք Sony- ի հայտնի հակերության դեպքի մասին, և ցուցակը շարունակվում է…

2005 թվականի հունվարից գողացվել են ավելի քան 600 միլիոն գրառումներ, որոնք պարունակում են զգայուն տեղեկատվություն պարունակող ավելի քան 600 միլիոն գրառումներ, որոնք միայն ԱՄՆ-ում են գաղտնի գաղտնիության պահպանման գրասենյակի գողությունից:.

Սա ցույց է տալիս, թե որքան տարածիչ է տվյալների գողության ազդեցությունը և ինչու է տվյալների պաշտպանության կարևորությունը: Այս խնդրի լուծման համար միջազգային ջանքեր են ձեռնարկվել 2008 թ.-ին ՝ հայտարարելով հունվարի 28-ին տվյալների գաղտնիության օրը; տեղեկացվածության մակարդակի բարձրացման և տվյալների գաղտնիության ապահովումը և բլոգի պաշտպանությունը առաջնահերթություն դարձնել առցանց օգտագործողների համար.

Մենք ցանկանում ենք օգնել տարածել խոսքը Data Privacy Day 2015-ի մասին, և այդ իսկ պատճառով մենք ստեղծեցինք այս զանգվածային գրառումը, որը կօգնի ձեզ մի քանի եղանակներով. Դուք կսովորեք տվյալների գաղտնիության մասին. Ինչպես կարող եք լինել և ապահով մնալ առցանց և պաշտպանել ձեր ինքնությունը . Մենք նաև ծածկելու ենք Տվյալների գաղտնիության օրվա պատմությունը և կցուցադրենք հաճելի համօգտագործվող ինֆոգրաֆիա ՝ բազմաթիվ փաստերով.

Եթե բլոգեր կամ լրագրող եք և փնտրում եք միանգամայն գնանշումներ ձեր հոդվածի համար, մենք ձեզ լուսաբանել ենք: Հրավիրեցինք 9 տվյալների գաղտնիության և անվտանգության մասնագետներ ՝ մեկնաբանելու և խորհրդատվություն տալու թվային գաղտնիության և անվտանգության վերաբերյալ: Նրանց թվում են Ռոբերտ Սիցիլոն, Բրյուս Շնայերը և Ռեբեկա Հերոլդը.

Տորթի վրա սառցելը մեր առանձնահատկությունն է ՝ գաղտնիության կլոր սեղանի շուրջ քննարկում, Pulitzer մրցանակակիր Բայրոն Ակոհիդոյի և անվտանգության լրագրող Ֆահմիդա Յ. Ռաշիդի հետ, որը գրում է SecurityWeek և PCMagazine- ի համար:.

Contents

- 1 Անվտանգության կլոր սեղան

- 2 Տվյալների գաղտնիության օր – պատմություն

- 3 Նպատակը

- 4 Տվյալների տեսակները, որոնք պահանջում են պաշտպանություն

- 5 Քայլեր, որոնք կարող եք հետևել ՝ տվյալների գաղտնիության ապահովման համար

- 6 Ինչ տվյալների անվտանգության փորձագետները պետք է ասեն գաղտնիության մասին

- 7 Տվյալների գաղտնիության օր 2015 – Ինֆոգրաֆիկ

Անվտանգության կլոր սեղան

Տվյալների գաղտնիության օր – պատմություն

ԱՄՆ 113-րդ կոնգրեսը ընդունեց ոչ պարտավորեցնող բանաձև, S. Res. 2008 թ., 337, որը սատարում է յուրաքանչյուր տարվա հունվարի 28-ին ամբողջ Միացյալ Նահանգներում և Կանադայում դիտվել որպես «Ազգային տվյալների գաղտնիության օր».

Եվրոպական երկրները 1981 թվականի հունվարի 28-ին ստորագրեցին տվյալների գաղտնիության վերաբերյալ առաջին միջազգային պայմանագիրը ՝ 108 կոնվենցիա: Այդ ժամանակից ի վեր, տվյալների պաշտպանության օրը նշվում է հունվարի 28-ին ամբողջ Եվրոպայում:.

Նպատակը

Անհատական տվյալները, ֆինանսական գրառումները, մտավոր սեփականության և այլ արժեքավոր առցանց տեղեկատվությունը հետաքրքրության ոլորտներն են, որոնք թվային չարագործներին գայթակղելու, գողություն կատարելու և կեղծելու համար գայթակղում են ՝ թողնելով ձեզ և ձեր գործը ցնցված:.

Նրանք հետագայում օգտագործում են այս տվյալները `ձեր բանկային հաշիվները դատարկելու, վարկային քարտի մանրամասները չարաշահելու համար` ձեր անվան դիմաց գործարքներ սկսելու համար, կամ նրանք նույնիսկ կարող են հսկայական քանակությամբ գումարներ վաճառել երրորդ անձանց:.

Հետևաբար, այս վիրտուալ ծովահեններից ձեր տվյալները պահպանելու համար հարկավոր է ստեղծել ուժեղ անվտանգություն: Տվյալների կայուն պաշտպանության միջոցով դուք կարող եք պաշտպանել ձեր ցանցը, համակարգիչները և շարժական սարքերը, որպեսզի արժեքավոր տեղեկատվությունը չօգտագործվի.

Ամփոփելու համար տվյալների գաղտնիության օրը նշվում է.

- Ուսուցանել սպառողներին և տարածել իրազեկությունը, որը կօգնի նրանց հասկանալ անձնական տեղեկատվության փոխանակման ռիսկերը և առավելությունները ՝ ցույց տալով նրանց անձնական տեղեկատվության հավաքագրման տարբեր եղանակները.

- Ուսուցանել սպառողներին `նրանց տրամադրելով ճշգրիտ, պարզ և հուսալի խորհուրդներ, որոնք ապահովում են ավելի լավ պաշտպանություն և նրանց վիրտուալ կյանքի ակտիվ կառավարում.

- Ստեղծեք ձեռնարկություններին, որպեսզի պարզ քննարկումների արդյունքում հետևեն իրենց տվյալներին և գաղտնի տեղեկատվությանը և աշխատողներին կրթեք հաստատված գաղտնիության և անվտանգության վերահսկման վերաբերյալ:.

Տվյալների տեսակները, որոնք պահանջում են պաշտպանություն

© elhombredenegro

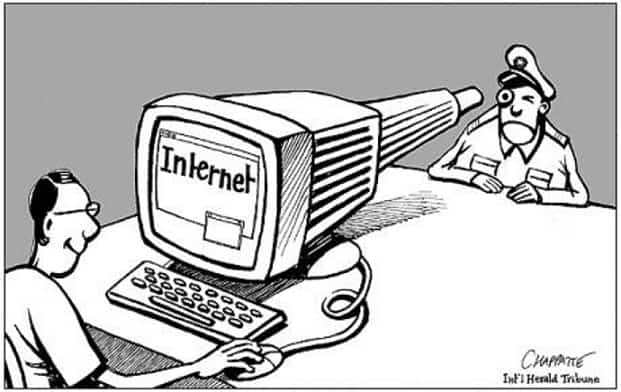

Տեխնոլոգիայի միջոցով տվյալների հավաքագրումն ու տարածումը ՝ գաղտնիության հանրային ակնկալիքով և հիմքում ընկած անձնական, իրավական և քաղաքական ենթատեքստերը, կոչվում են որպես տվյալների գաղտնիություն կամ տվյալների պաշտպանություն:.

Այս մտահոգությունը գոյություն կունենա այնտեղ, որտեղ անձնական, գաղտնի կամ այլ զգայուն տեղեկություններ են հավաքվում, պահվում կամ տարածվում են թվայնացված աշխարհում կամ այլ կերպ: Գաղտնիության հետ կապված խնդիրները կարող են բխել տեղեկատվության ոչ պատշաճ կամ գոյություն չունեցող բացահայտման վերահսկողությունից: Տվյալների գաղտնիության և պաշտպանության այս խնդիրները կարող են առաջանալ տարբեր տեսակի տեղեկատվության պատճառով: Այս տեսակներից մի քանիսը ճանաչվում են ստորև ՝

Սոցիալական ցանցերի աճով, ավելի ու ավելի շատ մարդիկ առցանց տեղադրում են իրենց անձնական տեղեկատվությունը, նկարները և տեսանյութերը, որոնք, եթե չփորձարկվում և պաշտպանվում են խիստ գաղտնիության վերահսկման միջոցով, կարող են թալանվել առցանց goons- ի կողմից իրենց եսասիրական շահերի համար:.

Տարբեր որոնիչները հնարավորություն են տալիս օգտվողներին անհատական տվյալների անձնական հավաքում հեշտությամբ բազմաթիվ աղբյուրների միջոցով ՝ ճիշտ տվյալների հանքարդյունաբերության միջոցով: Գրեթե ամեն ինչ այսօր հասանելի է ինտերնետում, ուստի միայն վերահսկվող քանակությամբ տեղեկատվություն պետք է ներկայացվի պորտալներում և կայքերում.

Ըստ ինքնության գողության զեկույցի ՝ ԱՄՆ-ում մոտավորապես 15 միլիոն բնակիչ ամեն տարի ենթարկվում է ինքնության խարդախության գործողությունների ՝ պատճառելով ավելի քան 50 միլիարդ դոլար ֆինանսական վնասներ: Սա պարզ օրինակ է, թե ինչու պետք է զգույշ լինեք ձեր տեղեկատվությունը առցանց տեղադրելու ընթացքում.

Քայլեր, որոնք կարող եք հետևել ՝ տվյալների գաղտնիության ապահովման համար

Ահա մի քանի քայլեր, որոնք կարող եք ձեռնարկել ձեր անձնական տվյալների անվտանգությունն ապահովելու համար.

- Ապահովել գաղտնաբառի պաշտպանությունն ու սահմանափակումը որպես տվյալների կայուն գաղտնիության հաստատման առաջին քայլերը: Գաղտնաբառերի օգտագործումից խուսափելը միանգամայն նման է ձեր տունը ապակողպված թողնելուն, ինչը հրավիրում է goons ձեր տվյալները գողանալու և գաղտնիության խախտման:.

- Ձեր մասին տեղեկությունները առցանց դիտարկելու հեշտ միջոց է օգտագործել Google Alert կարգավորումը ձեր անվան համար: Պարզապես մուտքագրեք անունը և դրա տատանումները, այնպես որ ձեզ կտեղեկացվի, երբ ձեզ նշվում է առցանց.

- Երբ չեք օգտագործում ձեր առցանց հաշիվները, համոզվեք, որ դուրս եք գալիս դրանցից: Սա կնվազեցնի ձեր վեբ գործունեության հետևորդի քանակը, ինչպես նաև կխանգարի հաջորդ օգտագործողին անձնական մանրամասների միջոցով չխորանալուց: Սա հատկապես կարևոր է, երբ դուք օգտագործում եք հանրային համակարգիչ.

- Խուսափեք էլ. Փոստից, հեռախոսահամարներից, փոստային կոդից կամ այլ անձնական տվյալներից, որոնք կարող են հետագայում խոցելի լինել: Դրանք կարող են հաքերներին մոտեցնել ձեր ապահով տեղեկություններին ՝ օգնելով նրանց գողանալ.

- Ձեր սարքի կոդավորումը անհրաժեշտ է տվյալների ուժեղ պաշտպանություն հաստատելու համար: Կոդավորումը վերաբերում է կոդավորիչի ստեղնաշարի միջոցով պարունակության մոնիտորինգին և զննումին, նախքան ձեր կոշտ սկավառակին հասնելը: Mac մեքենայի վրա FileVault- ը կատարում է աշխատանքը, մինչդեռ Bitlocker- ը հարկավոր է օգտագործել ԱՀ-ները `համապատասխան կոդավորման համար.

- Խելացի սարքերի համար ծանր անվտանգություն հաստատելու համար հիշեք, որ միացրեք երկփուլային վավերացումը ձեր էլփոստի հաշվի մեջ, որը կապահովի, որ նույնիսկ եթե անծանոթը ստանա ձեր գաղտնաբառը, նա չի կարողանա մուտք գործել ձեր հաշիվ.

- Փորձեք առցանց գնումները կատարել կանխիկ եղանակով ՝ խուսափելով ձեր բանկային հաշվի մանրամասները որոնող առցանց գործարքներից.

- Սահմանափակեք այն, ինչ դուք առցանց տեղադրում եք սոցիալական ցանցի կայքերում գաղտնիության կարգաբերումների միջոցով, որպեսզի ձեր տեղադրած բոլոր տեղեկությունները տարածվեն և հասանելի լինեն հայտնի ցանցի կողմից:.

- Զննարկչի պատմությունը և թխուկները պետք է պարբերաբար մաքրվեն ՝ դրանով իսկ նվազեցնելով ձեր վարքի և գործունեության մասին առցանց ազդեցության ենթարկվելու ռիսկը:.

- Առցանց գտնվելու վայրը թաքցնելու համար դիմեք IP Masker- ի, ինչպիսիք են Tor- ը: Սա ապահովում է, որ ձեր առցանց գործողությունները հեշտությամբ չեն հետևվում կամ չեն հետևվում.

- Տեղադրեք համատեղելի հակավիրուսը ձեր համակարգի համար և շարունակաբար թարմացրեք այն ՝ ձեր բոլոր սարքերը ձեր սարքում ապահովելու համար ՝ առցանց դիտումից մինչև ֆայլեր ներբեռնելու համար.

Տվյալների գաղտնիության օրը մեր բոլորի հիշեցումն է, որ այս քայլերը կօգնեն նվազեցնել կիբեր հանցագործությունները և մեզ ապահով պահել: NCSA- ի գործադիր տնօրեն Մայքլ Քայզերի խոսքերով.

«Առցանց առօրյայում մեր իրականացրած այսքան շատ գործողություններով տվյալների գաղտնիության օրը փորձում է ոգեշնչել բոլորին ՝ իրենց թվային կյանքը կառավարելու կոնկրետ, պարզ և գործուն քայլերով»:

Ինչ տվյալների անվտանգության փորձագետները պետք է ասեն գաղտնիության մասին

Մենք հարցրինք տվյալների անվտանգության լավագույն մասնագետներին, թե ո՞րն է նրանց հետ առնչվող գաղտնիության արդի խնդիրները մեր թվային հասարակության մեջ: Կարող եք կարդալ նրանց մեկնաբանությունը և խորհուրդները ՝ ստորև ընդգրկելով ոլորտների լայն շրջանակ.

Բայրոն Ակոհիդո – Պուլիտցերի մրցանակակիր

© Բայրոն Ակոհիդո Որպես բիզնեսի սեփականատեր ՝ դուք կրում եք անվտանգության բեռը: Երեք կարևոր սկզբունք ՝ ապրելու համար. Իմացեք ձեր տվյալները: Անհրաժեշտ է իմանալ, թե ինչ եք ստացել և ինչպես է այն պաշտպանվում: Դա պետք է հանգեցնի շարունակական երկխոսության ՝ անվտանգության և գաղտնիության լավագույն փորձին համապատասխանեցնելու վերաբերյալ.

Շփվեք ձեր աշխատակիցների հետ: Բոլոր աշխատակիցները պետք է լիովին հասկանան, թե ինչն է անընդունելի վարք, և մոնիտորինգի գործիքներն ու քաղաքականությունը կարող են ինչպես աջակցել արտադրողականությանը, այնպես էլ ծածկել բացերը: Վաուչ ձեզ համար գործընկերների համար: Կառավարեք զգայուն տվյալների և ծրագրերի հասանելիությունը: Գործընկերոջ մուտքի սահմանափակումը և վերահսկումը կարող են իրականացվել խելացի եղանակներով.

Բայրոն Ակոհիդո, ThirdCertainty.com

Fahmida Y. Rashid

© Fahmida Y Rashid Հեշտ է հուսալքվել այն մասին, թե իրականում որքան վերահսկողություն ունեք ձեր տվյալների նկատմամբ, երբ խոշոր ընկերությունները պահպանում են դրանք սերվերներից ձեր վերահսկողությունից դուրս կամ կիսում են երրորդ անձանց հետ, որոնց մասին ոչինչ չգիտեք.

Բայց կան բաներ, որոնք դուք կարող եք անել, օրինակ ՝ մտածել, թե ինչպիսի բաներ եք փակցնում սոցիալական ցանցերում, ձեր հաշիվների գաղտնիության և անվտանգության պարամետրերի սահմանափակումը և դիտարկիչներում միացնել անվտանգության և գաղտնիության առանձնահատկությունները:.

Եթե ընտրություն ունեք այնպիսի ծրագրային ապահովման կամ առցանց ծառայության օգտագործման միջև, որն առաջարկում է ձեզ անվտանգության առանձնահատկություններ և մեկը, որը չի նշանակում, պարգևատրեք գաղտնիությունը ճանաչող ընկերությանը.

Fahmida Y. Rashid

Ռոբերտ Սիցիլո

© Robert Siciliano Էրոզիայի կամ գաղտնիության հետևանքն այն էական փոփոխությունների արդյունքում, թե ինչպես են սպառողները կապվում սոցիալական միջոցով `տպագիր գովազդից դեպի առցանց գովազդի հիմնական անցում:.

Գաղտնիության ներկայիս վիճակը կշարունակի քայքայվել, քանի դեռ սպառողները չեն ընդունում, որ իրենք ընտրություն ունենան, և դրանց գործողություններն ու անգործությունը արդյունքն է որոշում.

Ռոբերտ Սիցիլո, IDTheftSecurance.com

Բրյուս Շնայեր

© Bruce Schneier Տվյալները հաշվարկման ենթածրագիր են, և քանի որ համակարգիչները ավելի ու ավելի են ներթափանցում մեր կյանքը, ավելանում է այդ անձնական տվյալների քանակը և մտերմությունը: Այս տվյալներն ավելի ու ավելի են հավաքվում ինչպես արդյունաբերության, այնպես էլ կառավարության կողմից.

Մեր գաղտնիությունը կշարունակի քայքայվել, քանի դեռ չենք ընդունում, որ մենք ունենք և՛ քաղաքական, և՛ շուկայի ընտրություն, և որ միայն գաղտնիության ընտրությունը միտումնավոր ընտրելը կապահովի մեր գաղտնիությունը:.

Բրյուս Շնայերը ՝ Co3 Systems- ի CTO, և «Data and Goliath. Թաքնված մարտերը ՝ ձեր տվյալները հավաքելու և ձեր աշխարհը վերահսկելու համար» հեղինակ:

Ռեբեկան Հերոլդը

© Rebecca Herold Տվյալների գաղտնիության օրը կառավարությունների, բիզնեսների, բոլոր այլ տեսակի կազմակերպությունների և բոլոր անհատների համար օր է `մտածելու ավելի ու ավելի շատ կապված աշխարհում գաղտնիության պահպանման կարևորության մասին: Կառավարությունները պատմության մեջ առանցքային ժամանակահատվածում են գտնվում, որտեղ շատերը, ինչպիսիք են Մեծ Բրիտանիան և ԱՄՆ-ը, քննարկում են գաղտնիության հեռացումը ՝ հանուն անվտանգության.

Կառավարությունները պետք է գիտակցեն, որ երկուսն էլ ունենալու ձևեր կան, դա ինքն էլ կամ ընտրություն չէ: Գործարարներն ու կազմակերպությունները պետք է հաշվի առնեն իրենց ծառայությունների և արտադրանքի գաղտնիության պաշտպանության իրականացումը որպես բիզնես անհրաժեշտություն, որը կբարելավի նրանց բիզնեսը, այլ ոչ թե ինչ-որ բան, որը խլում է բիզնեսը:.

Հատկապես այն դեպքում, երբ նրանք ստեղծում են նոր առցանց ծառայություններ, ծրագրեր և խելացի հարմարանքներ, որոնք կդառնան Իրերի Ինտերնետի մաս: Եվ յուրաքանչյուր մարդ պետք է որոշի, որ իրենց գաղտնիությունը կարևոր է պահպանել. նրանք պետք է կառավարությունից, բիզնեսներից և կազմակերպություններից պահանջեն իրականացնել քաղաքականություն և գործընթացներ, որոնք հնարավորություն կտան պահպանել գաղտնիությունը.

Բայց մարդիկ չեն կարող բացառապես կախված լինել ուրիշներից, որպեսզի պահպանեն իրենց գաղտնիությունը: Նրանք նաև պետք է լինեն պրակտիկ և պատրաստակամորեն սովորելու, թե ինչպես պաշտպանել իրենց անձնական գաղտնիությունը ՝ ավելի սովորական լինելով առցանց տեղեկատվության միջոցով տեղեկատվության տարածման ընթացքում, ճանաչելով խաբեություններ և սոցիալական ինժեներական սխեմաներ, իմանալով, թե ինչպես փոխել գաղտնիության հսկողությունը իրենց հաշվողական սարքերում և իրականացնել ուժեղ անվտանգության և գաղտնիության ապահովում վերահսկում են իրենց անձնական անլար ցանցերում: Յուրաքանչյուր ոք պետք է անդրադառնա գաղտնիության պահպանման տվյալների այսօրվա աշխարհում.

Rebecca Herold, privacyprofessor.org & hipaacompliance.org

Խավիեր Մերտենս

© Xavier Mertens «Իրերի ինտերնետը» (կամ կապված իրերը) սկսեց ներխուժել մեր տներ և գրասենյակներ: Բազմաթիվ նոր հարմարանքներ են կառուցված, որոնք կօգնեն մեզ մեր առօրյա կյանքում, բայց նաև նոր սպառնալիք են մեր գաղտնիության համար: Երբ ձեր տան ցանցում միացնեք նոր սարք, այն կամուրջ կդարձնի ձեր անձնական կյանքի և արտադրողի միջև.

Մտածեք խելացի թերմոստատի մասին, որը կկառավարի ձեր տան ջեռուցման համակարգը: Դա նաև կիմանա, թե երբ եք տանը … կամ ոչ: Ո՞րն է ձեր ապրելակերպը, ձեր սովորությունները: Ամպային լուծումների նման, ռիսկերը պետք է պատշաճ կերպով գնահատվեն, նախքան դրանք ինտերնետին միացնելը (ինչը հաճախ պարտադիր է): Նման «խելացի» սարքերը այնքան էլ խելացի չեն…

Xavier Mertens, blog.rootshell.be

Դեյվ Պիսիցելո

© Dave Piscitello Գաղտնիության պահպանման ընդամենը երեք վտանգ կա. Առաջինը մասնավոր հատվածն է: Nonանկացած ոչ կառավարական, առևտրային, շահույթ չհետապնդող, անվճար կամ վարձատրվող կայքի օպերատոր, որը փակցնում կամ հավաքում է որևէ տեղեկատվություն, որն ինքնին անձնական կամ զգայուն է, գաղտնիության հավանական սպառնալիք է: Հաջորդը կառավարությունն է կամ հանրային հատվածը.

Պետական գործակալությունները, որոնք հսկում, հավաքում կամ հրապարակում են ցանկացած տեղեկություն, որը անձնական կամ զգայուն է բնության մեջ, գաղտնիության հավանական սպառնալիք է: Վերջնական սպառնալիքը դուք եք: Ի վերջո, դուք պատասխանատու եք շատ ավելի անձնական տեղեկատվության զսպման կամ արտահոսքի համար, քան դուք պատկերացնում եք միանգամայն պարզ, քանի որ մարդկանց մեծ մասը սոցիալական էակներ են.

Մենք հաճախ փնտրում ենք ընկերակցություն կամ համայնքներ և նրանց հետ կիսվում ենք առանց դադարների: Մասնավոր կյանքի պահպանման համար անհրաժեշտ է պետական-մասնավոր և անձնական համագործակցություն »: –

Դեյվ Պիցիտելո, protectionskeptic.com

Սորին Մուստակա

© Sorin Mustaca Մեր հասարակությունը շատ կարճ ժամանակում թվայինորեն կապվեց, և սպառողները ժամանակ չունեին հասկանալու տվյալների գաղտնիության հետևանքները իրենց կյանքի վրա: Կարող ենք վստահ լինել, որ առցանց ծառայության յուրաքանչյուր մատակարար ամեն ինչ անում է օրինական, որպեսզի առավելագույն տեղեկատվություն ստանա իր օգտագործողների մասին: Սա անձի հետ կապված տեղեկատվություն է, ինչպես նաև տեղեկություններ այն մասին, որ օգտագործողը կամավոր կերպով (կամ ոչ) է կիսում այլոց հետ առցանց հարթակներում.

Քանի որ շատ մարդիկ չեն ընդունում իրենց առցանց գործողությունները լրջորեն, կամ չեն հասկանում հետևանքները, նրանք հակված են այլ կերպ վարվել իրենց առցանց կյանքում, քան իրենց անցանց կյանքում: Եթե ես ընդամենը երկու կտոր խորհուրդ տայի, որ պետք է հիշել գաղտնիության մասին, դրանք հետևյալն են.

Երբ առցանց եք, մի պատմեք կամ որևէ մեկի հետ մի բաժանեք այն մասին, որ դուք չէիք բարձրաձայն ասի նաև այն սենյակում, որը լի է լսող մարդկանցով: Դա սարսափելի է թվում: Մտածեք, որ ձեր մեկնաբանությունը ամբողջ աշխարհի հետ վերաբաշխելը սովորաբար մեկ հպումով է: Երբ դուք հրապարակեք կամ վերբեռնեք որևէ բան առցանց, անկախ ձեր անվտանգության և գաղտնիության կարգավորումներից, այն այլևս միայն ձեզ չի պատկանում:.

Այն նաև պատկանում է ծառայության մատակարարին.

Պատկերացրեք, որ եթե նրանք ունենան անվտանգության արտահոսք կամ խախտում, ձեր անձնական թվային իրերը կարող են սխալ ձեռքերով վայրէջք կատարել: Հիմա ավելի կարևոր է, քան երբևէ, որ միացված օգտագործողները հասկանան, որ իրենց տվյալները այնտեղ են մնացել, հնարավոր է ՝ հավերժ: Եվ երբեմն, դա նրանց ուզածը չէ.

Սորին Մուստակա, ՏՏ անվտանգության փորձագետ, անվճար eBook- ի հեղինակ. «Բարելավել ձեր անվտանգությունը»

Նիք Սալիվան

© Nick Sullivan Տվյալների անվտանգությունը ոչ միայն հանգստի տվյալների պաշտպանության մասին է, այլև տարանցիկ տվյալների պաշտպանելու մասին: Տեղեկատվությունը պաշտպանելու լավագույն գործիքներից մեկը, քանի որ այն փոխանցվում է ցանցի միջոցով, TLS (Transport Layer Security).

Այնուամենայնիվ, TLS- ի անվտանգ օգտագործումը պահանջում է պատշաճ կազմաձևում: Վերջին թուլությունները, ինչպիսիք են BEAST, CRIME, BREACH, LUCKY 13, RC4 թուլությունները և POODLE- ը հանգեցրել են TLS կազմաձևի լավագույն փորձի փոփոխություններին: TLS- ն օգտագործելիս տարանցիկ տվյալները պաշտպանելու համար, համոզվեք, որ այն կազմաձևված է վերջին լավագույն փորձերով.

Nick Sullivan, cloudflare.com

Քրիս Վիսոպալ

© Chris Whysopal Երբ կայք եք մուտքագրում տեղեկատվություն, այդ տվյալների գաղտնիությունը կախված է երկու բանից ՝ այն քաղաքականությունը, որը կայքը վերահսկում է կայքը, որը հրապարակում և վարում է: Գումարած տեխնիկական անվտանգության հսկողության համար, որոնք նրանք կիրառել են ՝ անվտանգությունը պահպանելու համար

Կայքն օգտագործում է https ՝ ձեր զննարկիչից մուտք գործած և տվյալները գաղտնագրելու համար: Կայքն ապավինում է 3-րդ կողմի javascript- ին և 3-րդ կողմի բովանդակության պրովայդերներին, որոնք կարող են ենթադրաբար հարձակվել ձեզ վրա հարձակվելու համար: Արդյո՞ք կայքը աշխատում է առանց Flash և Java plugins- ի գործառույթների, որոնք հիմնական ներբեռնման վեկտորներն են ՝ բեռնման միջոցով: Արդյո՞ք կայքը ստացել է 3-րդ կողմի դիմումի անվտանգության թեստ, որպեսզի այն հեշտությամբ չի ենթարկվում հարձակվողների.

Սրանք որոշ հարցեր են, որոնցից յուրաքանչյուրը պետք է հետաքրքրված լինի իր անձնական կյանքի գաղտնիության հետ, որոնք պետք է հարցնեն այն կայքերին, որոնք պահում կամ վերամշակում են այն տեղեկությունները, որոնք պետք է գաղտնի պահվեն.

Chris Wysopal, veracode.com

Քրիս Հադնագին

© Հադնագի Ամեն տարի մենք տեսնում ենք զանգվածային աճեր այն մասին, թե ինչպես են խարդախներն ու հանցագործները անձնական տվյալներ օգտագործում ՝ բիզնեսի և առօրյա մարդու վրա հարձակվելու համար.

Ինչ կարող ես դու անել? Դաստիարակեք ինքներդ ձեզ, օգտագործեք քննադատական մտածողությունը և նախօրոք պատրաստվեք ՝ իմանալու, թե ինչպես եք կարգավորել այդ հարձակումները, ոչ թե, բայց եթե դրանք տեղի են ունենում: Նախատեսված հարձակվողից անվտանգ մնալու միակ միջոցը »: –

Christopher Hadnagy, CEO Social-Engineer, Inc. SocialEngineer.com

Տվյալների գաղտնիության օր 2015 – Ինֆոգրաֆիկ

© Տվյալների գաղտնիության օր 2015